Bei tecsens haben wir private Cloud-Umgebungen für Unternehmen, in denen Sie alle Ihre Informationssysteme und Anwendungen hosten können.

- Private Cloud-Plattform auf Basis von Proxmox.

- Physische und virtuelle Infrastrukturen werden 24x7x365 überwacht.

- Zugang zu Überwachungswerkzeugen, Warnungen und detaillierten Leistungsmetriken.

- Architektur, ausgestattet mit den Technologien und Funktionalitäten.

- Physikalische Host- und Speicherfehlertoleranz.

- Garantierte Verfügbarkeit. Im Falle eines Absturzes eines der dedizierten Server im Cluster startet das System die virtuellen Maschinen auf einem anderen physischen Server neu.

- Physische Hosts, die auf verschiedene Verfügbarkeitszonen verteilt sind.

- Fehlertolerante Speichersysteme mit SATA- oder SSD-Platten.

Tecsens Private-Cloud-Architektur

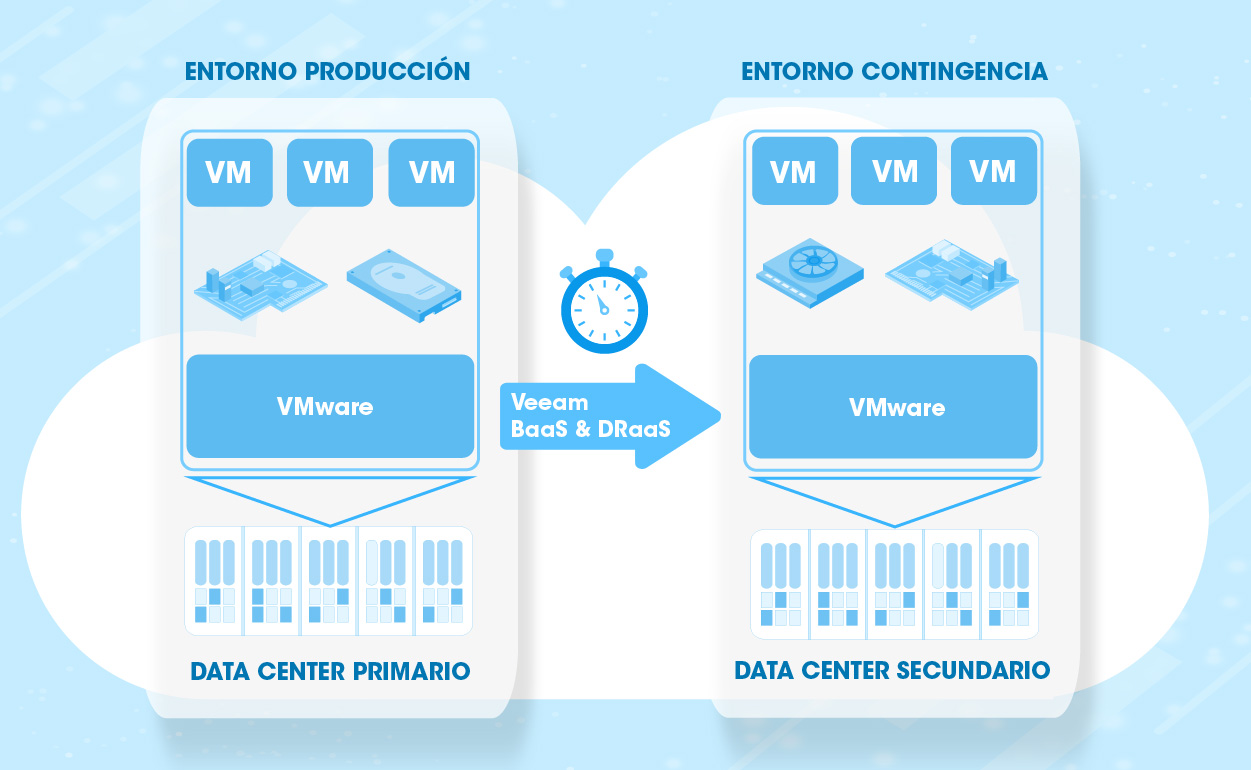

DerHauptunterschied der Tecsens Private Cloud-Umgebung besteht darin, dass unsere Workloads durch Backup und Replikate mit maßgeschneiderten RTO und RPO für jeden Kunden unter Veeam-Technologie geschützt werden.

Wir von Tecsens sind offizieller Cloud- und Service-Provider von Veeam.

Verfügbare Lizenzen

SPLA-LIZENZ:

Das Microsoft SPLA (Services Provider License Agreement) ist ein Lizenzierungsprogramm, das es Ihnen ermöglicht, monatliche Lizenzen für die Bereitstellung von Cloud-Lösungen zu mieten.

Verfügbare Arten von SPLA-Lizenzen:

- Windows Server

- SQL

- RDS

Für jede andere Art der Lizenzierung nehmen Sie bitte Kontakt mit uns auf.

Ihr Unternehmen in den Händen von Spezialisten

TECSENS SENSE & TECNHOLOGY

Vakuum

Was genau ist ein virtueller dedizierter Server?

Es handelt sich um einen Dienst, bei dem der Client Rechen- und Speicherressourcen exklusiv nutzen kann. Diese werden nicht mit anderen Clients geteilt.

Beinhaltet mein virtueller dedizierter Server den Firewall-Service, wenn ich ihn anfordere?

Alle unsere Server werden geschützt mit einer virtuellen Firewall ausgeliefert. Diese kann von verschiedenen anderen Clients gemeinsam genutzt werden oder dediziert sein, in diesem Fall wäre sie also exklusiv für den Client.

Beinhaltet mein virtueller dedizierter Server den Backup-Service, wenn ich ihn anfordere?

Alle unsere dedizierten virtuellen Server sind durch einen strengen Notfall- und Geschäftskontinuitätsplan geschützt. Mit Hilfe der renommierten Software Veeam Backup&Replication verfügt TECSENS über verschiedene Sicherungsstufen für die Systeme oder Daten unserer Kunden. Das reicht von der Sicherung von Dateien oder Datenbanken bis hin zur Replikation der gesamten virtuellen Infrastruktur in unserem Ausweichrechenzentrum. In der Lage zu sein, unseren Kunden die besten RTOs und RPOs zu gewährleisten.

Wie kann ich auf meinen Server zugreifen?

Durch Punkt-zu-Punkt-VPN, Zugriffs-VPN oder durch Filterung von Fernzugriffen ausschließlich für den Standort, von dem aus Sie auf Ihren Server zugreifen werden.

Für welche Zwecke kann ich einen virtuellen dedizierten Server verwenden?

Ein dedizierter Server kann für mehrere Zwecke verwendet werden, zum Beispiel können Sie Webdienste, Datenbanken, File-Sharing-Systeme, Business-Intelligence-Computersysteme, Remote-Desktops … usw. installieren.

Kann ich meinen Server mit einem Hypervisor virtualisieren?

Die überwiegende Mehrheit der Server kann virtualisiert werden, so dass es möglich ist, die auf ihnen ausgeführten Workloads in die private Cloud zu laden.

Welche Betriebssysteme kann ich auf einem virtuellen dedizierten Server einsetzen?

Wir können die große Mehrheit der GNU/Linux-Distributionen, Windows Server oder OSX installieren.

Welche Sicherheitsmaßnahmen gibt es zum Schutz meiner Daten?

TECSENS wendet strenge Sicherheitsmaßnahmen an, um die Verfügbarkeit, Integrität und Vertraulichkeit der Daten zu gewährleisten. Von der physischen Infrastruktur des Rechenzentrums bis hin zu den Daten selbst. Einige der Maßnahmen umfassen Zugangskontrollsysteme, Datenverschlüsselungssysteme, Backup und Datenreplikation.

Mehr erfahren…

CloudTel PBX erleichtert Ihnen den Alltag

Wir bei Tecsens wissen, dass in Ihrem Arbeitsalltag jede Minute zählt. Deshalb möchten wir Ihnen die Lösung CloudTel PBX vorstellen, die virtuelle PBX, die nicht nur die Geschäftskommunikation optimiert, sondern Ihnen auch praktische Tools bietet, um Ihren Alltag zu...

Deepfakes sind eine echte Bedrohung

Die Fortschritte in der künstlichen Intelligenz verändern die Art und Weise, wie Unternehmen arbeiten, aber sie haben auch die Tür für neue Bedrohungen wie Deepfakes geöffnet. Diese ausgeklügelten digitalen Manipulationen ahmen Stimmen und Gesichter mit...

Müssen Sie mit einem Experten sprechen?

Unsere Büros

- Paseo de la Castellana 171, 4º Izq, 28046 (Madrid)

- C/Figueres 8 Despacho 12, 08022 (Barcelona)

- Edisonstraße 63 Haus A, 1. Stock, 12459 (Berlin)

![]() Montag bis Donnerstag 9.00-18.30h Freitag 9.00-15.00h

Montag bis Donnerstag 9.00-18.30h Freitag 9.00-15.00h